Et menneske-i-midterangreb er svært at identificere og forsvare imod. MITM-angreb afhænger generelt ikke af inficere computere i begge ender af systemet. I stedet er de afhængige af at styre kommunikationsudstyret mellem to systemer. F.eks. En ondsindet router, der tilbyder gratis Wi-Fi 3 Fare for at logge på offentlig Wi-Fi 3 Farer ved at logge på offentlig Wi-Fi Du har hørt, at du ikke bør åbne PayPal, din bankkonto og muligvis endda din email, mens du bruger offentlig WiFi. Men hvad er de faktiske risici? Læs mere på en offentlig placering kan udføre et man-i-midten-angreb.

En Offline Man-in-the-Middle Attack

Man-in-the-middle angreb var omkring før computere. Denne type angreb involverer en angriber, der sætter sig ind mellem to parter, der kommunikerer med hinanden. Man-in-the-middle angreb er i det væsentlige aflytning af angreb.

Lad os f.eks. Sige, at du kommunikerer med nogen over fysisk post - du skriver breve til hinanden. Hvis du havde en skør mailmand, kunne de opfange hvert brev, du mailede, åbne den, læse den og derefter ompakke brevet og sende det til din oprindelige modtager. Den oprindelige modtager ville derefter sende dig et brev tilbage, og postmanden ville åbne brevet, læse det, ompakke det og give det til dig. Du ville ikke vide, at der er en mand midt i din kommunikationskanal - korrekt udført, denne type angreb er usynlig for deltagerne.

Denne slags aflytning - overtagelse af en kommunikationskanal mellem to deltagere og aflytning på trafik - er kernen i et menneske-i-midten-angreb. Det kan være værre end blot at læse personlig korrespondance. Hvis du sendte breve frem og tilbage med forretningsplaner, kunne angriberen opfange disse data uden at vide det.

Angregeren kan også ændre meddelelserne i transit. Lad os sige, at du sender et brev til nogen. Man-in-the-middle kunne tilføje en note til det brev og beder om en form for favor - måske beder de personen i den anden ende at medtage nogle penge, fordi du virkelig har brug for penge. Visst kan skrivningen ikke se identisk ud, men man-in-the-middle kunne omskrive dit brev ord for ord, tilføje deres brugerdefinerede besked og sende brev til modtageren. Så længe man-i-midten gjorde det hele tiden, ville modtageren ikke bemærke, at det ikke var din håndskrift. Modtageren kan skrive et brev tilbage og nævne at de indeholdt nogle penge, og man-in-the-middle kunne beholde pengene, omskrive deres brev - udelade referencen til pengene - og sende brevet til dig. Dette tager lidt arbejde i en offline verden, men det er meget nemmere at gøre denne slags ting online, hvor den kan automatiseres af software.

Online Man-in-the-Middle Attacks

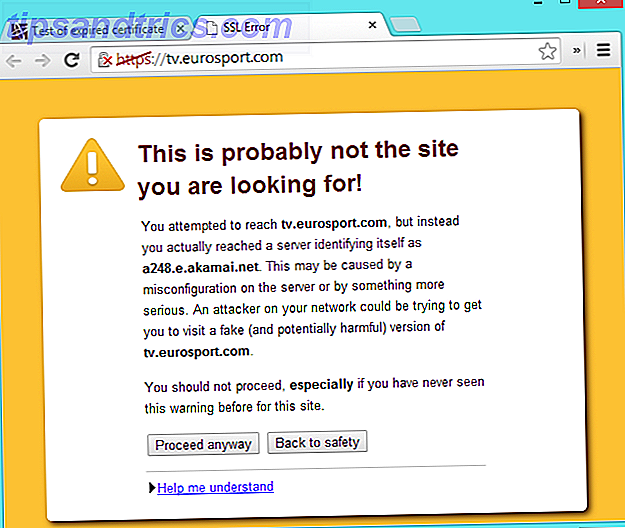

Online man-in-the-middle angreb fungerer på samme måde. Lad os f.eks. Sige, at du opretter forbindelse til en ondsindet trådløs router - måske en router, der tilbyder gratis Wi-Fi på en offentlig placering. Du forsøger derefter at oprette forbindelse til din banks hjemmeside. I det mest oplagte angrebsscenarie vil du se en certifikatfejl, der informerer dig om, at bankens hjemmeside ikke har det korrekte krypteringscertifikat. Dette vil gøre dig opmærksom på et man-i-midten-angreb, men ganske få mennesker kan klikke gennem denne fejlmeddelelse. Du logger ind på din bank og udfører transaktioner som du normalt ville. Alt ser ud til at være fint.

I virkeligheden kan en angriber have oprettet en falsk server, der ser ud til at være din bank. Når du opretter forbindelse til det, hentes bankens webside, ændrer det lidt og præsenterer det for dig. Du logger ind med dine kontooplysninger, og disse oplysninger sendes til mand-in-the-middle-serveren. Serveren logger derefter ind for dig, tager fat på din kontooplysninger side og sender dig en kopi. Alt kan se normalt ud, men der er virkelig en server, der sidder i midten, videresender data frem og tilbage og aflyser på de følsomme oplysninger. Certifikatproblemet var den eneste advarsel. Man-in-the-middle-serveren ville ikke have det relevante sikkerhedscertifikat på din rigtige banks hjemmeside.

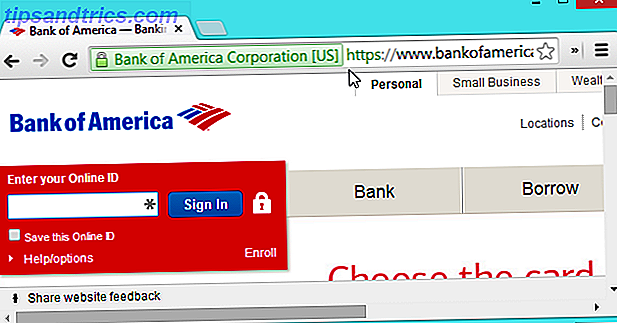

Med typiske ukrypterede HTTP-websteder - ikke krypterede HTTPS-websteder Hvad er HTTPS & Sådan aktiveres sikre forbindelser per standard Hvad er HTTPS & Sådan aktiveres sikre forbindelser Per standard Sikkerhedsproblemer spredes vidt og bredt og er kommet i spidsen for de fleste alles sind. Vilkår som antivirus eller firewall er ikke længere mærkelige ordforråd og forstås ikke kun, men også brugt af ... Læs mere - du vil ikke have nogen advarsel om et menneske-i-midterangreb. Det er derfor, at følsomme websider som kontos login sider, online banking systemer, shopping sites og email tjenester normalt tilbydes over HTTPS.

Ovennævnte angreb afhænger ikke af, at du klikker gennem en advarsel om certifikat. SSLStrip-angrebsværktøjet kan fjerne HTTPS-kryptering fra et websted, så du vil besøge din banks websted, blive omdirigeret til en ukrypteret HTTP-version og blive kompromitteret, hvis du forsøgte at logge ind. Den eneste indikation, der var et problem, ville være, at din Banks websted blev tilbudt via HTTP i stedet for HTTPS - noget meget nemt at gå glip af.

Andre man-i-midterangreb kan afhænge af software, der inficerer din computer - for eksempel malware 10 trin til at tage, når du opdager malware på din computer 10 trin til at tage, når du opdager malware på din computer Vi vil gerne tro, at Internettet er et sikkert sted at tilbringe vores tid (hoste), men vi ved alle, at der er risici omkring hvert hjørne. Email, sociale medier, ondsindede websteder, der har arbejdet ... Læs mere kunne skjule i baggrunden på din computer og indsætte sig selv mellem din webbrowser og de servere, som den kontakter for at udføre et man-i-midten-angreb på din browser. Sådan malware bør selvfølgelig påvises af god antivirus software.

Forsvar mod MITM-angreb

MITM-angreb er svære at forsvare mod på din ende. De indikerer generelt, at en selvkommunikationskanal - som f.eks. En Wi-Fi-router - er kompromitteret. Det er muligt at bemærke man-i-midten-angreb, men den eksterne server skal bruge HTTPS-kryptering, og du kan få brug for et skarpt øje. Her er et par tips:

- Undgå at ignorere advarsler om certifikater : En advarsel om sikkerhedscertifikat angiver, at der er et alvorligt problem. Certifikatet svarer ikke til den server, du ser, så det kan betyde, at du kommunikerer med en phishing-server eller en imposter-server, der udfører et MITM-angreb. Det kan også indikere en fejlkonfigureret server, hvorfor mange er blevet uddannet til at ignorere det. Klik ikke bare på advarselssider som dette, især når du åbner følsomme websteder som din e-mail eller internetbank.

- Check for HTTPS : Når du opretter forbindelse til et følsomt websted, hvor du indtaster en vigtig adgangskode eller kreditkortoplysninger, skal du være sikker på, at webstedet bruger HTTPS-kryptering. Kig hurtigt på adresselinjen og sørg for, at kryptering er på plads, før du logger ind, især på offentlige Wi-Fi-netværk. EFF's HTTPS Everywhere-plugin hjælper lidt her, hvilket tvinger din browser til at bruge HTTPS, hvor websteder understøtter det. Krypter din webbrowsing med HTTPS overalt [Firefox] Krypter din webbrowsing med HTTPS Everywhere [Firefox] HTTPS Overalt er en af disse udvidelser at kun Firefox gør det muligt. Udviklet af Electronic Frontier Foundation, omdirigerer HTTPS Everywhere dig automatisk til den krypterede version af hjemmesider. Det virker på Google, Wikipedia og ... Læs mere.

- Vær forsigtig med offentlige Wi-Fi-netværk : Vær særlig forsigtig, når du opretter forbindelse til offentlige Wi-Fi-netværk, du ikke stoler på. Undgå at gøre online banking og andre særligt følsomme ting på sådanne netværk. Vær særlig mistanke om, at du ser certifikatfejlmeddelelser og følsomme websteder uden HTTPS-kryptering på offentlige Wi-Fi-netværk.

- Kør Antivirus-software : Antivirus-software Gratis Anti-Virus Sammenligning: 5 Populære Valg Gør Toe-To-Free Anti-Virus Sammenligning: 5 Populære Valg Gå Til-Toe Hvad er det bedste gratis antivirus? Dette er blandt de mest almindelige spørgsmål, vi modtager på MakeUseOf. Folk vil være beskyttet, men de ønsker ikke at skulle betale et årligt gebyr eller bruge ... Læs mere og andre grundlæggende internet sikkerhedspraksis hjælper med at beskytte dig mod man-in-the-middle angreb, der kræver, at malware kører din computer.

Man-in-the-middle angreb afhænger af at kompromittere en kommunikationskanal. Kommunikationskanalen vil generelt være uden for din kontrol, så du vil bruge en anden kommunikationskanal, hvis du støder på et potentielt MITM-angreb. Dette kan betyde afbrydelse fra et mistænkeligt offentligt Wi-Fi-netværk og ved hjælp af en mere sikker internetforbindelse.

Billedkredit: Andy Rennie på Flickr, Josh McGinn på Flickr, Erin Pettigrew på Flickr