Omkring 33% af alle Chromium-brugere har installeret en slags browser plugin. I stedet for at være en niche, kantteknologi, der udelukkende bruges af strømbrugere, er tilføjelser positivt mainstream, hvor størstedelen kommer fra Chrome Webshop og Firefox Add-ons Marketplace.

Men hvor sikre er de?

Ifølge forskning, der skal fremlægges på IEEE Symposium om sikkerhed og privatliv, er svaret ikke så meget . Den Google-finansierede undersøgelse viste, at titusinder af Chrome-brugere har installeret en række add-onsbaserede malware, hvilket svarer til 5% af den samlede Google-trafik.

Forskningen resulterede i, at næsten 200 plugins blev skrubbet fra Chrome App Store og sat spørgsmålstegn ved den samlede sikkerhed på markedet.

Så hvad gør Google for at holde os trygge, og hvordan kan du få øje på et rogue-tilføjelsesprogram? Jeg fandt ud af.

Hvor tilføjelser kommer fra

Ring til dem, hvad du vil - browserudvidelser, plugins eller add-ons - de kommer alle fra samme sted. Uafhængige tredjepartsudviklere, der producerer produkter, som de føler, tjener et behov eller løser et problem.

Browser tilføjelser er generelt skrevet ved hjælp af web-teknologier, såsom HTML, CSS og JavaScript Hvad er JavaScript, og kan internettet eksistere uden det? Hvad er JavaScript, og kan internettet eksistere uden det? JavaScript er en af de ting, som mange tager for givet. Alle bruger det. Læs mere og er normalt bygget til en bestemt browser, selv om der er nogle tredjepartstjenester, der letter oprettelsen af platforme-plugins på tværs af platformen.

Når et plugin er nået et færdiggørelsesniveau og testes, frigives det derefter. Det er muligt at distribuere et plugin uafhængigt, selv om langt de fleste udviklere vælger at distribuere dem via Mozilla, Google og Microsofts udvidelsesbutikker.

Selvom det før det nogensinde berører en brugers computer, skal det testes for at sikre, at det er sikkert at bruge. Sådan fungerer det i Google Chrome App Store.

Holder Chrome Safe

Fra indgivelsen af en udvidelse til dens eventuelle offentliggørelse er der en 60 minutters ventetid. Hvad sker der her? Godt bag kulisserne sørger Google for, at plugin ikke indeholder nogen ondsindet logik eller noget, der kan true brugerens privatliv eller sikkerhed.

Denne proces er kendt som 'Enhanced Item Validation' (IEV), og er en række strenge checks, der undersøger et plugins kode og dets adfærd, når den installeres, for at identificere malware.

Google har også udgivet en "style guide" af sorter, der fortæller udviklere hvilke adfærd, der er tilladt, og fraråder udtrykkeligt andre. For eksempel er det forbudt at bruge inline JavaScript - JavaScript, der ikke er gemt i en separat fil - for at afbøde risikoen mod script-angreb på tværs af websteder. Hvad er cross-site scripting (XSS), og hvorfor det er en sikkerhedstrussel? Hvad er Cross -Site Scripting (XSS), og hvorfor det er en sikkerhedstrussel. Sårbarheder på tværs af websteder er det største sikkerhedsproblem i dag i dag. Undersøgelser har fundet, at de er chokerende almindelige - 55% af hjemmesiderne indeholdt XSS sårbarheder i 2011, ifølge White Hat Securitys seneste rapport, udgivet i juni ... Læs mere.

Google modvirker også stærkt brugen af 'eval', som er en programmeringskonstruktion, der tillader kode til at udføre kode og kan introducere alle mulige sikkerhedsrisici. De er heller ikke forfærdeligt optaget af plugins, der forbinder til fjerntjenester, der ikke er Google-tjenester, da dette udgør risikoen for et angreb fra Man-In-The-Middle (MITM). Hvad er et menneske i midten? Sikkerhedsjargon Forklaret Hvad er en Man-in-the-Middle Attack? Sikkerhedsjargon Forklaret Hvis du har hørt om "man-in-the-middle" angreb, men ikke helt sikker på hvad det betyder, er dette artiklen for dig. Læs mere .

Disse er enkle trin, men er for det meste effektive til at holde brugerne sikre. Javvad Malik, sikkerhedsadvokat ved Alienware, mener, at det er et skridt i den rigtige retning, men bemærker, at den største udfordring i at holde brugerne sikre er et spørgsmål om uddannelse.

"At skelne mellem god og dårlig software bliver stadig vanskeligere. For at omskrive, er en mans legitim software en anden persons identitetsstalende, privatlivskompromitterende ondsindet virus kodet i helvets tarm.

"Gør mig ikke forkert, jeg glæder mig over flytningen fra Google for at fjerne disse ondsindede udvidelser - nogle af disse skulle aldrig være blevet offentliggjort til at begynde med. Men udfordringen fremadrettet for virksomheder som Google er at politiere udvidelserne og definere grænserne for, hvad der er acceptabel adfærd. En samtale, der strækker sig ud over en sikkerhed eller teknologi og et spørgsmål til internettet, der bruger samfundet som helhed. "

Google har til formål at sikre, at brugerne informeres om de risici, der er forbundet med installation af browser plugins. Hver udvidelse i Google Chrome App Store er eksplicit om de tilladelser, der kræves, og kan ikke overstige de tilladelser, du giver den. Hvis en udvidelse beder om at gøre ting, der virker usædvanligt, har du da grund til mistanke.

Men nogle gange, som vi alle ved, glider malware igennem.

Når Google får det forkert

Google, overraskende, holder et ret stramt skib. Ikke meget glider forbi deres ur, i det mindste når det kommer til Google Chrome Webshop. Når noget gør det, er det dog dårligt.

- AddToFeedly var et Chrome-plugin, der tillod brugere at tilføje et websted til deres Feedly RSS-læser Feedly, Anmeldt: Hvad gør det sådan en populær erstatning af Google Reader? Feedly, Anmeldt: Hvad gør det sådan en populær udskiftning af Google Reader? Nu da Google Reader er en fjern hukommelse, er kampen for fremtiden for RSS virkelig på. En af de mest bemærkelsesværdige produkter, der kæmper for den gode kamp er Feedly. Google Reader var ikke en ... Læs mere abonnementer. Det startede livet som et legitimt produkt, der blev udgivet af en hobbyistudvikler, men blev købt til en firefigtssum i 2014. De nye ejere slog derefter plugin'et med SuperFish-adware, som injicerede reklame på sider og sprængte pop-ups. SuperFish fik ry i tidligere år, da det skete, at Lenovo havde sendt det med alle deres lav-end Windows bærbare computere. Lenovo Laptop Ejer Pas på: Din enhed kan have forudinstalleret malware Lenovo Laptop ejere Pas på: Din enhed kan have forudinstalleret Malware Kinesisk computerproducent Lenovo har indrømmet at laptops sendt til butikker og forbrugere i slutningen af 2014 havde malware forudinstalleret. Læs mere .

- WebPage-skærmbillede giver brugerne mulighed for at fange et billede af hele en webside, de besøger, og er blevet installeret på over 1 million computere. Det har dog også overført brugeroplysninger til en enkelt IP-adresse i USA. Ejerne af WebPage-skærmbillede har nægtet ethvert forseelse, og insisterer på, at det var en del af deres kvalitetssikringspraksis. Google har siden fjernet det fra Chrome Webshop.

- Adicionar Ao Google Chrome var en uhyggelig udvidelse, der kapret Facebook-konti 4 Ting at gøre straks, når din Facebook-konto er hacket 4 Ting at gøre straks, når din Facebook-konto er hacket At have din Facebook-konto hacket er et mareridt. En fremmed har nu adgang til alle dine personlige oplysninger og kan chikanere dine venner og tilhængere. Her er hvad du kan gøre for at indeholde skaden. Læs mere og delte uautoriserede statuser, indlæg og fotos. Malware blev spredt gennem et websted, der efterlignede YouTube og fortalte brugere at installere pluginet for at kunne se videoer. Google har siden fjernet plugin'et.

I betragtning af at de fleste bruger Chrome til at gøre langt størstedelen af deres computing, er det foruroligende, at disse plugins formåede at glide gennem revnerne. Men i det mindste var der en procedure til at mislykkes. Når du installerer udvidelser fra andre steder, er du ikke beskyttet.

Meget som Android-brugere kan installere enhver app, de ønsker, giver Google dig mulighed for at installere enhver Chrome-udvidelse, du vil. Sådan installeres Chrome Extensions manuelt Sådan installerede du Chrome Extensions manuelt Google besluttede for nylig at deaktivere installationen af Chrome-udvidelser fra tredjepartswebsteder, men nogle Brugere vil stadig installere disse udvidelser. Sådan gør du det. Læs mere, herunder dem, der ikke kommer fra Chrome Webshop. Dette er ikke kun for at give forbrugerne en smule ekstra valg, men snarere at give udviklere mulighed for at teste den kode, de har arbejdet på, før de sendes til godkendelse.

Det er dog vigtigt at huske, at enhver udvidelse, der er installeret manuelt, ikke er gennemgået Googles strenge testprocedurer og kan indeholde alle mulige uønskede adfærd.

Hvor i fare er du?

I 2014 overtog Google Microsofts Internet Explorer som den dominerende webbrowser, og repræsenterer nu næsten 35% af internetbrugere. Som et resultat, for alle, der ønsker at lave en hurtig buck eller distribuere malware, forbliver det et fristende mål.

Google har for det meste kunnet klare det. Der har været hændelser, men de er blevet isoleret. Når malware har formået at gå igennem, har de behandlet det hensigtsmæssigt, og med den professionalisme, du forventer fra Google.

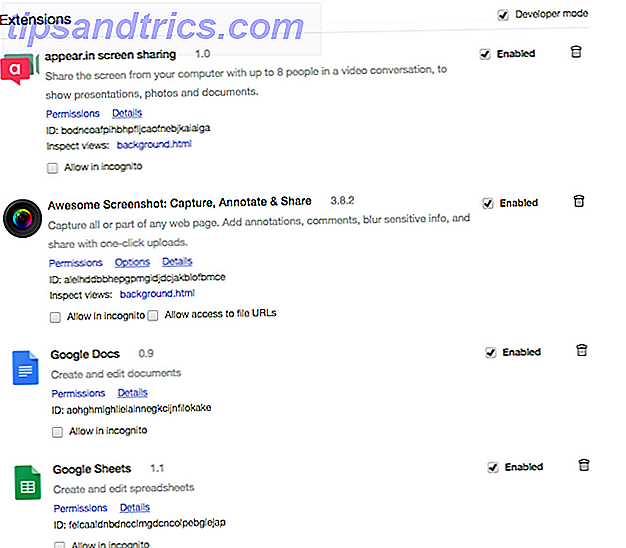

Det er imidlertid klart, at udvidelser og plugins er en potentiel angrebsvektor. Hvis du planlægger at gøre noget følsomt, som f.eks. Logge ind på din internetbank, vil du måske gerne gøre det i en separat, plug-in browser eller et inkognitovindue. Og hvis du har en af de ovennævnte extensions, skal du skrive krom: // udvidelser / i din Chrome adresselinje, og find og slet dem, for at være sikker.

Har du nogen sinde tilfældigt installeret noget Chrome-malware? Lev for at fortælle fortællingen? Jeg vil gerne høre om det. Send mig en kommentar nedenfor, og vi vil chatte.

Billedkreditter: Hammer på knust glas Via Shutterstock

![Få flere muligheder på dine Facebook-fotos ved hjælp af videnskab [Weekly Facebook Tips]](https://www.tipsandtrics.com/img/social-media/407/get-more-likes-your-facebook-photos-using-science.png)

![Steve Jobs Scams Spred Via Social Networking [Nyheder]](https://www.tipsandtrics.com/img/social-media/928/steve-jobs-scams-spread-via-social-networking.jpg)