Betegnelsen DDoS fløjter forbi, når cyberaktivisme reagerer på hovedet en masse. Disse slags angreb gør internationale overskrifter på grund af flere grunde. De problemer, der hopper på disse DDoS-angreb, er ofte kontroversielle eller meget politiske. Da et stort antal faste brugere er berørt af angrebene, er det et problem, der spiller med folket.

Betegnelsen DDoS fløjter forbi, når cyberaktivisme reagerer på hovedet en masse. Disse slags angreb gør internationale overskrifter på grund af flere grunde. De problemer, der hopper på disse DDoS-angreb, er ofte kontroversielle eller meget politiske. Da et stort antal faste brugere er berørt af angrebene, er det et problem, der spiller med folket.

Måske er det meget vigtigere, at mange mennesker ikke ved, hvad der udgør et DDoS-angreb. På trods af sin stigende frekvens, ser man på papirets overskrifter, kan DDoS-angreb være alt fra digital vandalisme til fuldt udbygget cyberterrorisme.

Så hvad indebærer et DDoS eller Distributed Denial of Service-angreb? Hvordan virker det, og hvordan påvirker det det tilsigtede mål og dets brugere? Disse er vigtige spørgsmål, og det er det, vi skal fokusere på i dette tilfælde af MakeUseOf Explains .

Denial of Service

Før vi tager fat på spørgsmålet om DDoS eller Distributed Denial of Service-angreb, lad os se på den større gruppe af Denial of Service (DoS) -problemer.

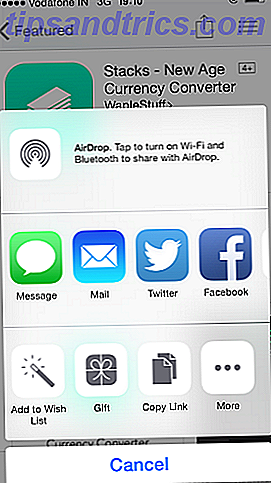

Denial of Service er et stort problem. Enkelt sagt, et websted oplever DoS-problemer, når det ikke længere er muligt at servicere sine faste brugere. Når for mange mennesker strømmer til Twitter, kommer Fail Whale op, hvilket tyder på, at hjemmesiden har nået og bestået maksimal kapacitet. I det væsentlige oplever Twitter erfaringerne.

For det meste er disse problemer indledt uden ondsindet hensigt. En stor hjemmeside link til en lille hjemmeside, som ikke er bygget til samme trafikniveau.

En Denial of Service Attack angiver så ondsindet hensigt. Attackeren bruger anstrengelser for at påbegynde DoS-problemer. De anvendte teknikker varierer vildt - et DoS-angreb refererer til det tilsigtede resultat af angrebet, ikke den måde, det udføres på. Generelt kan systemet ved hjælp af systemets ressourcer gøre systemet utilgængeligt for sine faste brugere, i sidste ende endda kollidere systemet og tage det helt ned.

Distribuerede (DDoS) Angreb

Forskellen mellem Distributed Denial of Service (DDoS) og regelmæssige DoS-angreb er omfanget af angrebet. Hvor en DoS udføres af en enkelt angriber ved hjælp af et enkelt system, udføres et Distributed Attack over flere angrebssystemer.

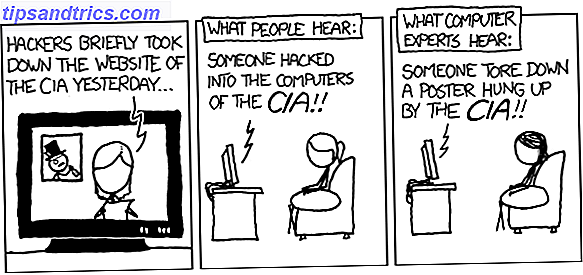

Frivilligt deltagende agenter

Sommetider deltager flere angribere, der hver især er villige til at deltage i angrebet. Software, der bruges til at stress-test systemer, eller software specielt designet til at ødelægge kaos er installeret på hvert system. Til angrebet på arbejde skal det koordineres. Koordineret via IRC-chatrum, fora eller endda Twitter-feeds, kaster angriberne sig en masse på et enkelt mål, forsøger at oversvømme det med aktivitet for at forstyrre brugen eller nedbryde systemet.

Da PayPal, Visa og MasterCard begyndte at boykotere WikiLeaks i slutningen af 2010, udførte WikiLeaks tilhængere en koordineret DDoS, der midlertidigt fjernede hjemmesiden for flere websteder. Lignende angreb har rettet mod andre banker og endda nationale sikkerhedsagenturer.

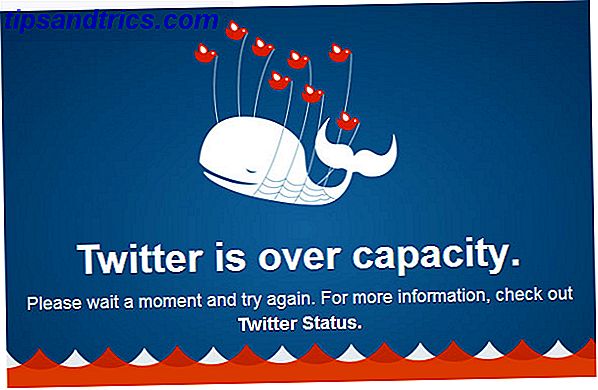

Det, der er vigtigt at huske her, er, at webshoppen er oversvømmet og styrtet, mens bankens og sikkerhedsagenturernes interne netværk normalt forbliver uberørt som forklaret i XKCD Comic 932, som vist ovenfor.

Zombie Systems Eller Botnets

Et Distributed Denial of Service-angreb kræver flere angrebssystemer. Det kræver normalt ikke flere angribere. Ofte udføres store angreb ikke gennem angriberens egen computer, men gennem et stort antal inficerede zombiesystemer. Attackere kan misbruge en nul dags sårbarhed Hvad er en nul dag sårbarhed? [MakeUseOf Forklarer] Hvad er en nul-dag sårbarhed? [MakeUseOf Forklarer] Læs mere og brug en orm eller en trojansk hest Hvad er en nul-dag sårbarhed? [MakeUseOf Forklarer] Hvad er en nul-dag sårbarhed? [MakeUseOf Forklarer] Læs mere for at få kontrol over et stort antal kompromitterede systemer. Angregeren bruger derefter disse inficerede systemer til at montere et angreb mod sit mål. Inficerede systemer, der anvendes på denne måde, kaldes ofte bots eller zombiesystemer . En samling af bots kaldes en botnet .

Selvom den hjemmeside, der er målrettet mod DDoS-angrebet, normalt er skildret som eneste offer, påvirkes brugere med inficerede systemer, der er en del af botnetnet. Ikke kun er deres computere brugt i ulovlige angreb, deres computer og internetforbindelse ressourcer bliver brugt af botnet.

Angrebstyper

Som tidligere nævnt angiver et DDoS-angreb kun hensigten om angrebet - røver et system af dets ressourcer og gør det umuligt at udføre den tilsigtede service. Der er flere måder at nå dette mål på. Angregeren kan hogge systemets ressourcer, eller endda skubbe systemet over randen og gøre det sammenbrud. I alvorlige tilfælde er et Permanent Denial of Service (PDoS) -angreb, også kendt som phlashing, så meget kaos på sit mål, at hardwarekomponenter helt skal udskiftes, før de kan genoptage normal drift.

Vi tager et kig på to vigtige angrebsmetoder. Denne liste er på ingen måde omfattende. En større liste findes på Wikipedias DoS-artikel.

ICMP Flood

ICMP (eller Internet Control Message Protocol, men det er mindre vigtigt) er en integreret del af Internet Protocol. Et ICMP-oversvømmelsesangreb udføres ved at bombardere et netværk med netværkspakker ved hjælp af ressourcer og nedbrud. En type angreb er en Ping Flood, et simpelt DoS-angreb, hvor angriberen effektivt overvælder sit mål med 'ping'-pakker. Ideen her er, at angriberens båndbredde er større end dens mål.

Et Smurf-angreb er en smartere måde at ICMP oversvømmelser på. Nogle netværk gør det muligt for netværkskunder at sende beskeder til alle andre klienter ved at sende dem til en enkelt udsendelsesadresse. Et Smurf-angreb retter sig mod denne udsendelsesadresse og får sine pakker til at se ud som om de kom fra målet. Målet sender disse pakker til alle netværksklienter, der effektivt tjener som en forstærker til angrebet.

(S) SYN Oversvømmelse

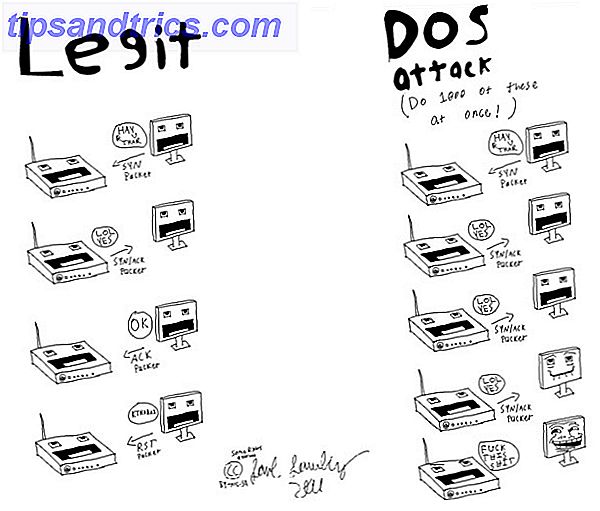

A (S) SYN Flood bygger på de væsentlige driftsprincipper for netværkskommunikation. Under normal drift starter en klient kommunikation ved at sende serveren en TCP / SYN-pakke, der i det væsentlige fortæller den server, den ønsker at kommunikere. Serveren, når den modtager pakken, skaber en forbindelse til at kommunikere med klienten og sender tilbage bekræftelse og en henvisning til kommunikationskanalen.

Klienten sender igen en bekræftelse til gengæld og starter sin kommunikation med serveren. Men hvis klienten ikke svarer med den anden bekræftelse, ser serveren ud, at den ikke ankom korrekt (som det sker med rimelighed ofte) og sender det igen.

A (S) SYN Flood misbruger denne mekaniker ved at sende utallige TCP / SYN-pakker (hver med en anden angivet falsk oprindelse). Hver pakke beder serveren om at oprette forbindelse og fortsætte med at sende bekræftelser. Længe har serveren brugt sine egne ressourcer med halvåbne forbindelser. Dette princip er illustreret i tegnet ovenfor, tegnet og udgivet af Redditor verisimilarity.

Som forklaret ovenfor er DDoS-angreb varieret, men har et entydigt formål: (midlertidigt) at holde autentiske brugere fra at bruge målsystemet. Er dette enig med dine første ideer om DDoS-angreb? Lad os vide i kommentarfeltet.

Billedkredit: Shutterstock