Hacking i computere er ulovlig stort set over hele verden.

I Det Forenede Kongerige er nøglelovgivningen, der beskæftiger sig med computerforbrydelser, Computer Misuse Act fra 1990, som har dannet grundlaget for en stor del af loven om forbrydelser i mange af Commonwealth-nationerne.

Men det er også et dybt kontroversielt stykke lovgivning, og en der for nylig er blevet opdateret for at give GCHQ, Storbritanniens primære efterretningsorganisation, den juridiske ret til at hakke ind i enhver computer, de ønsker det. Så hvad er det, og hvad siger det?

De første hackere

Computer Misuse Act blev først skrevet og sat i lov i 1990, men det er ikke at sige, at der ikke var computerkriminalitet før da. Det var snarere bare utroligt vanskeligt, om ikke umuligt at retsforfølge. En af de første computerforbrydelser, der skulle retsforfølges i Det Forenede Kongerige, var R v Robert Schifreen og Stephen Gold i 1985.

Schifreen og Gold, ved hjælp af simpelt computerudstyr, klare at kompromittere Viewdata-systemet, som var en rudimentær, centraliseret forløber til det moderne internet ejet af Prestel, et datterselskab af British Telecom. Hacket var relativt simpelt. De fandt en britisk telecom ingeniør, og skulder-surfede da han indtastede hans login credentials (brugernavn '22222222' og adgangskode '1234'). Med disse oplysninger løb de amok gennem Viewdata, selv gennem de private meddelelser fra British Royal Family.

British Telecom blev snart mistænksom og begyndte at overvåge de mistænkte Viewdata-konti.

Det var ikke længe, før deres mistanker blev bekræftet. BT meddelte politiet. Schifreen og Guld blev anholdt og opkrævet under forfalskningsloven. De blev dømt og bødet henholdsvis £ 750 og £ 600. Problemet var, at forfalsknings- og forfalskningsloven ikke rigtig gjaldt for computerforbrydelser, især dem der var motiveret af nysgerrighed og forespørgsel, ikke økonomiske mål.

Schifreen og Gold appellerede over for deres overbevisning og vandt.

Anklagemyndigheden appellerede deres frifindelse til House of Lords og tabte. En af dommerne i denne appel, Lord David Brennan, opretholdt deres frifindelse og tilføjede, at hvis regeringen ønskede at retsforfølge computerkriminelle, skulle de oprette de relevante love for at gøre det.

Denne nødvendighed fører til oprettelsen af loven om misbrug af computere.

De tre forbrydelser i computer misbrugsloven

Computer Misbrug Act, da den blev introduceret i 1990, kriminaliserede tre særlige adfærd, hver med forskellige sanktioner.

- Adgang til et computersystem uden tilladelse.

- Adgang til et computersystem for at begå eller lette yderligere lovovertrædelser.

- Adgang til et computersystem for at forringe driften af et program eller for at ændre data, der ikke tilhører dig.

Af afgørende betydning, at der er noget formål at være en lovovertrædelse i henhold til loven om misbrug af computere i 1990, må der være hensigt . Det er ikke en forbrydelse, for eksempel at en person uforvarende og serendipitøst opretter forbindelse til en server eller et netværk, som de ikke har adgang til.

Men det er helt ulovligt for nogen at få adgang til et system med hensigt, med den viden om, at de ikke har tilladelse til at få adgang til det.

Med en grundlæggende forståelse af hvad der kræves, primært på grund af teknologien, der er relativt ny, har lovgivningen i sin mest grundlæggende form ikke kriminaliseret andre uønskede ting, som man kan gøre med en computer. Derfor er den blevet revideret flere gange siden da, hvor den er blevet raffineret og udvidet.

Hvad med DDoS angreb?

Perceptive læsere har bemærket, at ifølge loven som beskrevet ovenfor, angriber DDoS Hvad er et DDoS-angreb? [MakeUseOf Forklarer] Hvad er et DDoS-angreb? [MakeUseOf Forklarer] Betegnelsen DDoS fløjter forbi, når cyberaktivisme reagerer på hovedet en masse. Disse slags angreb gør internationale overskrifter på grund af flere grunde. De problemer, der hopper på disse DDoS-angreb, er ofte kontroversielle eller meget ... Læs mere er ikke ulovlige, på trods af den enorme mængde skader og forstyrrelser, de kan forårsage. Det er fordi DDoS-angreb ikke får adgang til et system. I stedet overvælder de det ved at styre massive mængder trafik i et givet system, indtil det ikke længere kan klare.

DDoS-angreb blev kriminaliseret i 2006, et år efter en domstol frifandt en teenager, der havde oversvømmet sin arbejdsgiver med over 5 millioner e-mails. Den nye lovgivning blev introduceret i lov om politi og retfærdighed 2006, der tilføjede et nyt ændringsforslag til loven om misbrug af computere, der kriminaliserede noget, der kunne forringe driften eller adgangen til enhver computer eller et program.

Ligesom 1990-loven var det kun en forbrydelse, hvis der var den fornødne hensigt og viden . Intentivt lancering af et DDoS-program er ulovligt, men det bliver ikke inficeret med en virus, der starter et DDoS-angreb.

Afgørende, på nuværende tidspunkt var Computer Misuse Act ikke diskriminerende. Det var lige så ulovligt for en politibetjent eller spion at hakke i en computer, som det var for en teenager i sit soveværelse at gøre det. Dette blev ændret i et 2015-ændringsforslag.

Du kan ikke lave et virus, enten.

Et andet afsnit (§ 37), der senere tilføjes i loven om misbrug af computere, kriminaliserer produktion, indhentning og levering af artikler, der kan lette computerkriminalitet.

Dette gør det f.eks. Ulovligt at opbygge et software system, der kunne starte DDoS-angreb, eller at oprette en virus eller trojan.

Men det introducerer en række potentielle problemer. For det første, hvad betyder det for den legitime sikkerhedsforskningsindustri, kan du gøre en levende ud af etisk hacking? Kan du gøre en levende ud af etisk hacking? At være mærket en "hacker" kommer normalt med masser af negative konnotationer. Hvis du kalder dig selv en hacker, vil folk ofte opfatte dig som en person, der forårsager ondskab bare for fnise. Men der er en forskel ... Læs mere, som har produceret hackingsværktøjer og udnyttelser med det formål at øge computersikkerheden Sådan testes dit hjemmenetværkssikkerhed med gratis hackeværktøjer Sådan testes dit hjemmenetværkssikkerhed med gratis hackingsværktøjer Intet system kan være helt "hack proof", men browserens sikkerhedstest og netværkssikkerhed kan gøre din opsætning mere robust. Brug disse gratis værktøjer til at identificere "svage punkter" i dit hjemmenetværk. Læs mere ?

For det andet betyder hvad der betyder for "dual use" teknologier, som kan bruges til både legitime og illegitime opgaver. Et godt eksempel på dette ville være Google Chrome Den nemme vejledning til Google Chrome Den nemme vejledning til Google Chrome Denne Chrome brugervejledning viser alt, hvad du behøver at vide om Google Chrome-browseren. Det dækker det grundlæggende ved at bruge Google Chrome, der er vigtigt for enhver nybegynder. Læs mere, som kan bruges til at surfe på internettet, men også starte SQL Injection attacks Hvad er en SQL Injection? [MakeUseOf Forklarer] Hvad er en SQL-indsprøjtning? [MakeUseOf Forklarer] Verden af internet sikkerhed er plaget med åbne porte, bagdøre, sikkerhedshuller, trojaner, orme, firewall sårbarheder og en lang række andre problemer, der holder os alle på vores tæer hver dag. For private brugere, ... Læs mere.

Svaret er endnu en gang hensigten. I Det Forenede Kongerige er retsforfølgning anlagt af Crown Prosecution Service (CPS), som afgør, om nogen skal retsforfølges. Beslutningen om at tage nogen til retten er baseret på en række skriftlige retningslinjer, som CPS skal adlyde.

I dette tilfælde fremgår det af retningslinjerne, at beslutningen om at retsforfølge en person i henhold til § 37 kun må ske, hvis der er kriminel hensigt. Det tilføjer endvidere, at for at afgøre, om et produkt blev bygget for at lette en computerkriminalitet, bør anklageren tage hensyn til lovlig brug og motivationen bag opbygningen af det.

Dette kriminaliserer effektivt malwareproduktion, samtidig med at Det Forenede Kongerige får en blomstrende informationssikkerhedsindustri.

"007 - Licens til Hack"

Computer Misbrug Act blev igen opdateret i begyndelsen af 2015, omend stille og uden meget fanfare. To vigtige ændringer blev foretaget.

Den første var, at visse computerforbrydelser i Storbritannien straks straffes med en dødsdom. Disse ville blive givet ud, hvis hackeren havde hensigt og viden, at deres handling var uautoriseret og havde potentiale til at forårsage "alvorlig skade" på "menneskers velfærd og national sikkerhed" eller var "hensynsløs om, hvorvidt sådan skade var forårsaget".

Disse sætninger synes ikke at gælde for din haveafvigende teenager. De er snarere reddet for dem, der lancerer angreb, der har potentiale til at forårsage alvorlig skade på menneskelivet eller er rettet mod kritisk national infrastruktur.

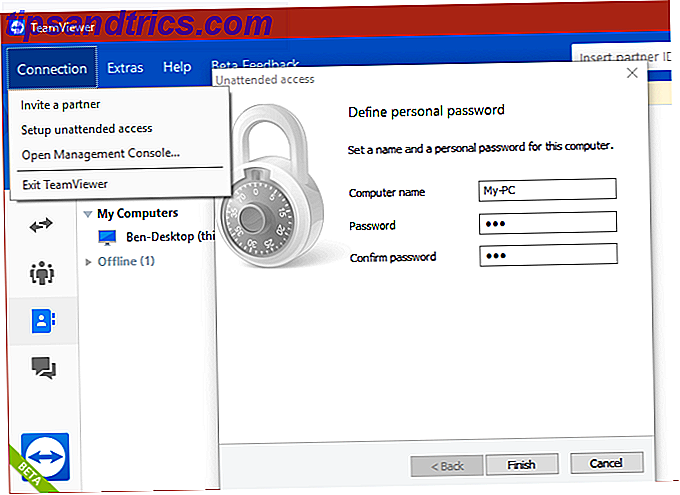

Den anden ændring, der blev foretaget, gav politiet og efterretningsoperatører immunitet mod eksisterende lov om edb-forbrydelser. Nogle bifalder det faktum, at det kunne forenkle undersøgelser af de typer af kriminelle, der kunne forvirre deres aktiviteter gennem teknologiske midler. Selv om andre, nemlig Privacy International, var bekymrede over, at det var modent til misbrug, og de tilstrækkelige checks og balancer ikke er på plads, da denne type lovgivning eksisterer.

Ændringer i loven om misbrug af computere blev vedtaget den 3. marts 2015 og blev lov den 3. maj 2015.

Fremtiden for Computer Misuse Act

Computer Misbrug Act er meget et levende stykke lovgivning. Det er en, der har ændret sig gennem hele sit liv, og vil sandsynligvis fortsætte med at gøre det.

Den næste sandsynlige ændring skyldes at komme som en følge af News of the World's telefon hacking skandale, og vil sandsynligvis definere smartphones som computere (som de er) og introducere kriminaliteten at frigive information med hensigt .

Indtil da vil jeg høre dine tanker. Tror du, at loven går for langt? Ikke langt nok? Fortæl mig, og vi vil chatte nedenfor.

Foto kreditter: hacker og laptop Via Shutterstock, Brendan Howard / Shutterstock.com, Anonym DDC_1233 / Thierry Ehrmann, GCHQ Building / MOD