I 2012 blev LinkedIn hacket af en ukendt russisk enhed, og seks millioner brugeroplysninger blev lækket online. Fire år senere viste det sig, at hacket var langt værre end vi først havde forventet. I en rapport udgivet af Vice's Motherboard, har en hacker, der hedder Peace, solgt 117 millioner LinkedIn credentials på Dark web for omkring $ 2.200 i Bitcoin.

Mens denne episode er en fortsat hovedpine for LinkedIn, vil det uundgåeligt blive værre for de tusindvis af brugere, hvis data er sprøjtet online. At hjælpe mig med at få mening er Kevin Shabazi; en førende sikkerhedsekspert og CEO og grundlægger af LogMeOnce.

Forstå LinkedIn Lækage: Hvor dårlig er det virkelig?

Ved at sidde ned med Kevin var det første, han gjorde, at understrege enormiteten af denne lækage. "Hvis figuren på 117 millioner lekkede legitimationsoplysninger ser ud til at være gigantisk, skal du omgruppere dig selv. I første kvartal 2012 havde LinkedIn i alt 161 millioner medlemmer. Det betyder, at hackere på det tidspunkt ikke blot tog 117 millioner poster. "

"I det væsentlige tog de væk en kæmpe 73% af Linkedins samlede database med medlemskab."

Disse tal taler for sig selv. Hvis du måler dataene rent i forhold til optegnelser lækket, sammenlignes det med andre big-name hacks, som PlayStation Network-lækagen i 2011 eller Ashley Madison-lækagen fra sidste år. 3 Grunde til, at Ashley Madison Hack er en alvorlig affære 3 Årsager Hvorfor Ashley Madison Hack er en alvorlig affære Internettet virker ekstatisk over Ashley Madison hacket, hvor millioner af forfalskninger og potentielle forfalskers detaljer hackes og udgives online, med artikler, der udflugter individer, der findes i dataldumpen. Hilarious, right? Ikke så hurtigt. Læs mere . Kevin var ivrig efter at understrege, at dette hack er et fundamentalt anderledes dyr. Fordi mens PSN-hacket var rent for at få kreditkortoplysninger, og Ashley Madison-hacket udelukkende ville medføre forlegenhed på selskabet og dets brugere, slår LinkedIn hack " et forretningsfokuseret socialt netværk til mistillid". Det kan føre til, at folk sætter spørgsmålstegn ved integriteten af deres interaktioner på webstedet. Dette for LinkedIn kan vise sig at være dødelig.

Især når indholdet af datadumpen rejser alvorlige spørgsmål om virksomhedens sikkerhedspolitik. Den oprindelige dump inkluderede brugeroplysninger, men ifølge Kevin blev brugeroplysningerne ikke krypteret korrekt.

"LinkedIn skulle have brugt et hash og salt til hver adgangskode, der indebærer at tilføje et par tilfældige tegn. Denne dynamiske variation tilføjer et tidselement til adgangskoden, at hvis det bliver stjålet, vil brugerne have rigelig tid til at ændre det. "

Jeg ønskede at vide, hvorfor angriberne havde ventet i op til fire år, før de lækkede det til det mørke web. Kevin erkendte, at angriberne havde vist stor tålmodighed ved at sælge den, men det var sandsynligt, fordi de eksperimenterede med det. "Du bør antage, at de kodede rundt om det, mens du udviklede matematiske sandsynligheder for at studere og forstå brugertrends, adfærd og til sidst adgangskodeadfærd. Forestil dig nøjagtigheden, hvis du sender 117.000.000 faktiske input til at skabe en kurve og studere et fænomen! "

Kevin sagde også, at det er sandsynligt, at de lækkede legitimationsoplysninger blev brugt til at kompromittere andre tjenester, som Facebook og e-mail-konti.

Kevin er forståeligt nok kritisk kritisk over LinkedIns reaktion på lækagen. Han beskrev det som "simpelthen utilstrækkeligt". Hans største klage er, at selskabet ikke varslede deres brugere til breech-skalaen, da det skete. Gennemsigtighed, siger han, er vigtig.

Han beklager også, at LinkedIn ikke har taget nogle praktiske foranstaltninger for at beskytte deres brugere, når lekken er sket. "Hvis LinkedIn havde taget korrigerende foranstaltninger igen, tvunget en adgangskodeændring og derefter arbejdet med brugerne for at uddanne dem om bedste praksis i forbindelse med sikkerhed, så ville det have været ok". Kevin siger, at hvis LinkedIn brugte lækagen som en mulighed for at uddanne deres brugere om behovet for at oprette stærke adgangskoder Sådan genereres stærke adgangskoder, der passer til din personlighed Sådan genereres stærke adgangskoder, der passer til din personlighed Uden et stærkt kodeord, kan du hurtigt finde dig selv på den modtagende ende af en cyber-forbrydelse. En måde at skabe en mindeværdig adgangskode på kan være at matche den til din personlighed. Læs mere, der ikke genbruges, og fornyes hver nitti dage, datafaldet ville have mindre værdi i dag.

Hvad kan brugere gøre for at beskytte sig selv?

Kevin anbefaler ikke, at brugerne tager til Dark Web Journey Into The Hidden Web: En vejledning til nye forskere Journey Into The Hidden Web: En guide til nye forskere Denne vejledning vil tage dig på en tur gennem de mange niveauer af den dybe web : Databaser og information tilgængelig i akademiske tidsskrifter. Endelig kommer vi til Tors porte. Læs mere for at se om de er i dumpet. Faktisk siger han, at der ikke er nogen grund til, at en bruger bekræfter, om de er blevet påvirket overhovedet. Ifølge Kevin bør alle brugere tage afgørende skridt for at beskytte sig selv.

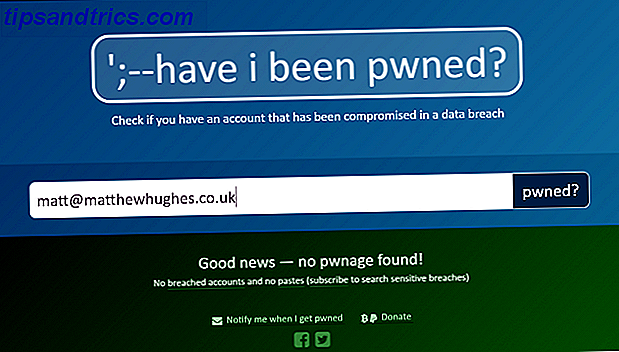

Det er værd at tilføje, at LinkedIn-lækagen næsten helt sikkert vil finde sin vej til Troy Hunt's Jeg er blevet pwned, hvor brugerne sikkert kan kontrollere deres status.

Så hvad skal du gøre? For det første siger han, at brugerne skal logge ud af deres LinkedIn-konti på alle tilsluttede enheder, og på en enhed ændre deres adgangskode. Gør det stærkt. Han anbefaler, at folk genererer deres adgangskoder ved hjælp af en tilfældig adgangskode generator 5 måder at generere sikre adgangskoder på Linux 5 måder at generere sikre adgangskoder på Linux Det er afgørende at bruge stærke adgangskoder til dine online-konti. Uden en sikker adgangskode er det nemt for andre at knække din. Men du kan få din computer til at vælge en for dig. Læs mere .

Ganske vist er disse lange, uhåndterlige adgangskoder, og det er svært for folk at huske. Dette siger han ikke er et problem, hvis du bruger en adgangskodeadministrator. "Der er flere gratis og velrenommerede, herunder LogMeOnce."

Han understreger, at det er vigtigt at vælge den rigtige adgangskodeadministrator. "Vælg en adgangskodeadministrator, der bruger 'injektion' for at indsætte adgangskoder i de korrekte felter, snarere end blot at kopiere og indsætte fra udklipsholderen. Dette hjælper dig med at undgå hack-angreb via keyloggers. "

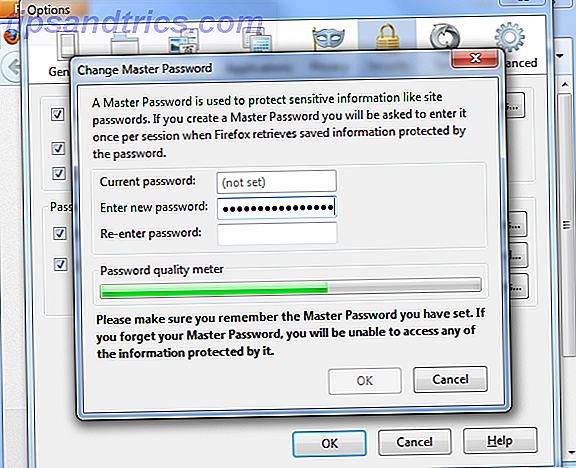

Kevin understreger også vigtigheden af at bruge en stærk hovedadgangskode på din adgangskodeadministrator.

"Vælg en hovedadgangskode, der er mere end 12 tegn. Dette er nøglen til dit rige. Brug en sætning til at huske som "$ _I Love BaseBall $". Det tager omkring 5 Septillion år at blive revnet "

Folk bør også overholde sikkerhedsbestemmelserne. Dette omfatter brugen af tofaktorautentificering Lås ned disse tjenester Nu med tofaktorautentificering Lås ned Disse tjenester nu med tofaktorautentificering Tofaktorautentificering er den smart måde at beskytte dine online-konti på. Lad os tage et kig på nogle af de tjenester, du kan låse ned med bedre sikkerhed. Læs mere . "Two-factor authentication (2FA) er en sikkerhedsmetode, der kræver, at brugeren giver to lag eller identifikationsstykker. Det betyder, at du vil beskytte dine legitimationsoplysninger med to lag af forsvar - noget du kender (et kodeord) og noget du har (et engangstegn) ".

Endelig anbefaler Kevin, at LinkedIn-brugere meddeler alle i deres netværk af hacket, så de også kan tage beskyttelsesforanstaltninger.

En løbende hovedpine

Udslippet af over hundrede millioner arkiver fra Linkedins database repræsenterer et løbende problem for et firma, hvis ry har været besmittet af andre højt profilerede sikkerhedskandaler. Hvad der sker næste er nogens gæt.

Hvis vi bruger PSN- og Ashley Madison-hackene som vores vejkort, kan vi forvente, at cyberkriminelle ikke er relateret til det originale hack for at udnytte de læknede data og bruge den til at udpresse berørte brugere. Vi kan også forvente, at LinkedIn til groveling undskylder for deres brugere, og tilbyde dem noget - måske kontanter eller mere sandsynligt en premium-konto-kredit - som et tegn på forurening. Uanset hvad brugerne skal være forberedt på det værste og tage proaktive skridt Beskyt dig selv med en årlig sikkerhed og beskyttelse af personlige oplysninger. Beskyt dig selv med en årlig sikkerheds- og privatlivskontrol Vi er næsten to måneder ind i det nye år, men der er stadig tid til at gøre en positiv beslutning. Glem at drikke mindre koffein - vi taler om at tage skridt til at sikre online sikkerhed og privatliv. Læs mere for at beskytte sig selv.

Billedkredit: Sarah Joy via Flickr