Biometriske sikkerhedsanordninger var længe holdt idealer i science fiction-film, der syntes at være sandsynlige nok til faktisk at ske, men lidt for langt hentet til virkelighedens anvendelse.

Mens retshåndhævende myndigheder og højsikringsfaciliteter har brugt biometrisk identifikation i årtier, lever vi nu i en verden, der gør et ægte skub i retning af biometri til både identifikation og adgangsbaseret teknologi i forbrugsvarer.

Dette tryk blæser ind på forbrugermarkederne i form af fingeraftryksscannere til biler, laptops og mobile enheder, ansigtsgenkendelse teknologi i computersoftware og iris anerkendelse anvendes i pengeautomater i nogle hjørner af kloden.

Biometrics - det ser ud til - er det nye kodeord Hvorfor brugernavne og adgangskoder er en fortid, og hvordan man håndterer dette, hvorfor brugernavne og adgangskoder er en fortid, og hvordan man klare det med alle andre hackede databaser og kredit kort skandale der opstår, bliver det mere tydeligt, at vi ikke kan stole på adgangskoder i meget længere tid. Men hvis ikke adgangskoder, hvad er der mere? Læs mere ; men adfærd er hæmmet af mangler i teknologi, samt prisdynamik og andre faktorer.

I et banebrydende papir fra 1999 med titlen "Biometrics Personal Identification in Networked Society" har tre forskere (A. Jain, R. Bolle og S. Pankanti) fundet frem til de faktorer, der ville bestemme den fremtidige levedygtighed af biometriske sikkerhedsanordninger. I deres resultater uddybede de syv nøglefaktorer for at gøre denne beslutsomhed.

- universalitet

- entydighed

- Permanence

- målbarhed

- Ydeevne

- accept

- omgåelse

Disse syv træk sammen med prisovervejelser er, hvad der sætter hjulene i gang for udbredt fabrikant og i sidste ende forbruger, vedtagelse af biometri som en reel verdenssikkerhedsløsning, der overstiger grænserne for den fælles adgangskode.

Forskellige biometriske metoder og deres historie

Biometriske data falder typisk i en af to klassifikationer: fysiologiske eller adfærdsmæssige. Fysiologiske teknologier stole på ting, som du er født med, og som alle (eller de fleste) mennesker besidder, såsom: deres stemme, forskellige mønstre i hænder eller øjne, samt en bestemt duft eller genetiske markører, der gør mennesker til at skelne fra andre arter og identificerbare inden for deres egen art.

Her er et par eksempler på nogle af disse teknologier.

Ansigtsgenkendelse

Ansigtsgenkendelse Amazing Attire, der beskytter din privatliv og sikkerhed, når du er ude Amazing Attire, der beskytter din privatliv og sikkerhed, når du er ude Personligt digitalt privatliv og sikkerhed bliver mere komplekse hele tiden, men nu er der en ny måde at beskytte dig selv på. Hvis du er bekymret over pervasive suveillance og RFID hacks, kan disse tøj hjælpe. Læs mere teknologi bruger billede eller video for at sammenligne ansigtsfunktioner fra den valgte kilde til katalogiserede poster i en database. Teknologien virker ved at skabe et virtuelt gitter og redegøre for afstanden mellem definerende egenskaber i ansigtet samt detaljerede oplysninger om ansigtets form: såsom næseborens, øjnens kontur og endog analyse af hudens struktur.

Teknologien var oprindeligt banebrydende af Woody Bledsoe, Helen Chan Wolf og Charles Bisson i 1964 som en del af deres kollektive undersøgelse om mønstergenkendelses intelligens (PRI). Efter at Bledsoe forlod undersøgelsen af PRI, blev forskningen videreført ved Stanford Research Institute af Peter Hart. I eksperimenter udført ved hjælp af de oprindelige pionerers kollektive arbejde, såvel som hans eget, skete det første store gennembrud i 1968, da en computer konsekvent overgik mennesker til at identificere menneskelige ansigter fra en database med 2000 fotos.

I 1997 udviklede Christoph von der Malsburg samt et hold af kandidatstuderende fra Bochum Universitet i Tyskland et system kendt som ZN-Face, der var den mest robuste af sin art på grund af sin evne til at gøre ansigtsbehandling kampe på ufuldkomne billeder. Teknologien blev finansieret af United States Army Research Laboratory og bruges af kunder fra store internationale lufthavne, til banker og offentlige kontorer.

Nuværende ansigtsgenkendelsesteknologier er afhængige af tværgående referencegenskaber ved flere forskellige ansigtsgenkendelsesteknologier og algoritmer, og siges at være så magtfulde, at de ikke kun kan betyde bedre resultater end mennesker, men også korrekt identificere de enkelte ansigter af samme tvillinger.

Variationer af denne teknologi bruges i øjeblikket i applikationer af forbrugerklasse, som f.eks. Xbox One. Brug af Kinect Log-In kan brugere logge ind på deres Xbox-profil, efter at Kinect scanner deres ansigt og kropsprofil for at få en positiv identifikation. Ansigtsscanneren er imponerende, og arbejder endda i rum fulde af andre, hvor den skal vælge din profil fra en gruppe.

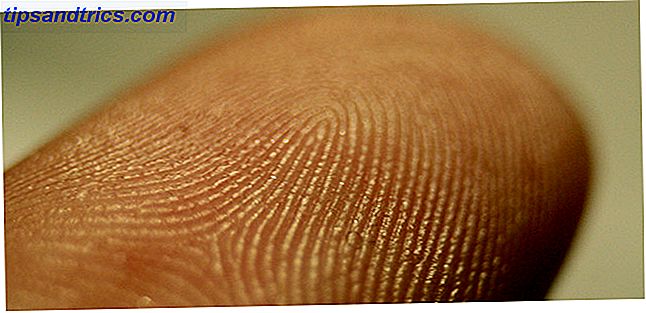

Palm og fingeraftryk

Palm- og fingeraftryksteknologi er meget ens. Den menneskelige palme - såvel som fingeren - indeholder entydigt identificerende markeringer i form af cirkler, buer og bølgete linjer. Disse markeringer er blevet undersøgt i over et århundrede, og i løbet af den tid er der blevet indsamlet millioner af fingeraftryk, som ingen to gange nogensinde har været identiske med. Når det er sagt, forekomster af menneskelige fejl i fingeraftryk indsamling og behandling metode har ført til falske tilfælde af falsk identifikation i fortiden, men teknologien bagved det bestemt er ikke at bebrejde.

Teknologien selv er afhængig af indsamling af fingeraftryk, ofte med en scanner eller gennem latente opsamlingsmetoder (typisk ved brug af mørkt eller let pulver) for at krydse referencen med et sæt af indsamlede eller eksemplariske udskrifter (også kendt som "kendt udskrifter ") indsamlet fra et emne. I dage tidligere ville dette ske manuelt gennem omhyggelig inspektion, men teknologien giver nu mulighed for elektronisk optagelse, klassificering og scanning af både eksemplarer og indsamlede udskrifter.

Marcello Malphighi blev først krediteret for opdagelsen af de unikke mønstre af fingeraftryk langt tilbage i 1665, men deres rolle i identifikation blev ikke opdaget før 1880 af Dr. Henry Faulds. Faulds, en skotsk kirurg, offentliggjorde et papir om brugen af fingeraftryk til identifikation. Dette papir blev desuden krediteret som den første til at skitsere specifikke metoder til indsamling og behandling af udskrifterne.

Den første kendte brug af teknologien blev af en argentinsk politibetjent ved navn Juan Vucetich i 1892, som ikke kun begyndte at indsamle og katalogisere fingeraftryk i sin oprindelige Argentina, men brugte også teknologien til at bevise, at Francisca Rojas var skyldig i sit nabos mord efter hans tommelfingerprint viste sig at være identisk med et blodigt partielt fingeraftryk tilbage på forbrydelsesscenen.

Siden da har fremskridt inden for indsamlings- og katalogiseringsmetoder gjort fingeraftryk den mest udbredte biometriske teknologi, der anvendes af retshåndhævende myndigheder og regeringsgrupper over hele verden. Fingeraftryk er overkommelig, giver forudsigelige resultater, og forbedret teknologi - som digital katalogisering og automatiseret krydshenvisning - har gjort fingerprinting den første biometriske identifikator, der anvendes over hele verden.

Apple og Samsung lavede nyheder, da de brugte fingeraftryksteknologier på deres telefoner, men fingeraftryksteknologi i forbrugerenheder - især computere - har eksisteret i nogen tid (mere nedenfor).

Iris-anerkendelse

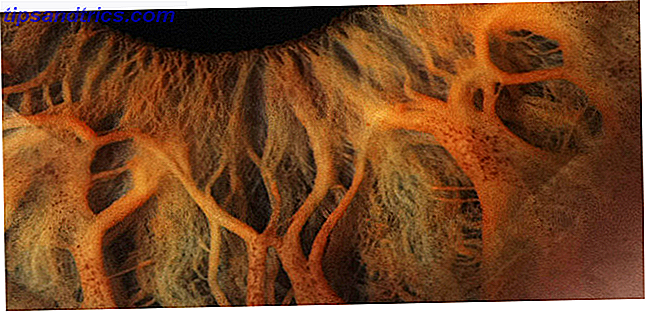

Retina scanning var den første økologiske biometriske teknologi, der blev brugt, men teknologien er siden blevet erstattet af iris scan, den mere avancerede - og pålidelige - af de to teknologier. Iris anerkendelsesteknologi Er retina / irris-scannere det næste niveau af mobil sikkerhed? Er retina / irris-scannere det næste niveau af mobil sikkerhed? Rygter er hvirvlende, at Samsung Galaxy Note 4 kunne have en retina eller iris scanner indbygget. Lyder som en science fiction film, men disse slags personlige låsemekanismer er ikke altid perfekte. Read More er et automatiseret identifikationssystem, der bruger matematisk mønstergenkendelse til at kortlægge de komplekse mønstre i en persons øje. Når man ser tæt på, viser iris et netværk af tilfældige mønstre, der ligner en række vævede fibre og er unikke for hver enkelt person. Skannerne forsøger at matche disse mønstre til en database ved hjælp af billeder eller videorepræsentation af individets øje.

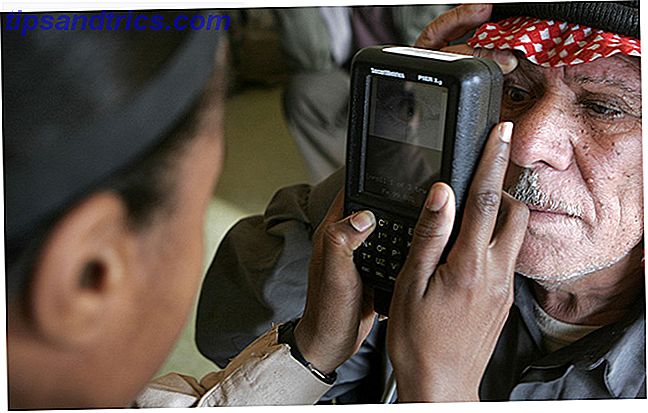

Selvom den moderne teknologi omkring iris-scanning og anerkendelse er ret ny, går videnskaben bag teknologien (iridologi) tilbage til oldtidens Egypten og Grækenland, og endda optrådte i Hippokrates skrifter. Den moderne pioner inden for teknologien er John Daugman, som udviklede og patenterede de første algoritmer til computerstøttet identifikation af irismønstre i 1994. Selv om algoritmerne og teknologien - såsom scannere og midler til katalogisering og hentning af prøver - er forbedret siden dette tiden er Daugmans algoritmer stadig grundlaget for al offentlig udbredelse af iris anerkendelsesteknologi.

Udover de ovennævnte fysiologiske identifikationsmetoder har biometriske specialister ret for nylig opdaget adfærdsmærker, som hjælper med at skelne mellem et menneske fra et andet. Disse metoder er kendt som adfærdsbiometri eller behaviometrics. Mens teknologierne bag disse biometriske identifikatorer stadig er i udvikling, er den almindeligt fastlagte tro, at de ikke er så pålidelige som fysiologiske metoder. Som sådan studeres videnskaben bag adfærdsmæssige biometriske undersøgelser, og gennembrud kan føre til en yderligere klasse af selvstændige biometriske identifikationsteknologier, eller i det mindste et ekstra lag til at krydshenvisning for yderligere statistisk nøjagtighed.

Iris anerkendelse har indtil for nylig været en forholdsvis dyr teknologi, der prissat sin vej ud af forbrugerapplikationer. Det kunne snart ændre sig, da teknologier som EyeLock - en enhed, der bruges til at låse din hjemmecomputer med sin egen iris-scanner - begynder at komme på markedet.

Eksempler på behaviometriske teknologier er:

- Typing af rytme: Også kendt som tastetrykkedynamik, drejer undersøgelsen af skriverytmen, som den vedrører biometrisk identifikation, sig om forskellige signaturer i typemønstre, såsom ord pr. Minut, vanskeligheder eller hastighedsvariationer på bestemte nøgler (såsom tal), holdetiden af en bestemt nøgle på tastaturet før frigivelse eller kortlægning af sekvenser af bogstaver eller tal, der viser sig vanskelige for visse maskinskrivere.

- Gait: Gait er studiet af fremdrift hos mennesker, da det vedrører bevægelse. Ved hjælp af ganganalyse kan forskere kortlægge karakteristika som manier, kropsholdning, fysiske skader eller bevægelsesmønstre, såsom: gåhastighed, skridtlængde, fod- og benstilling eller bevægelse af arme eller overkrop, mens motivet er i bevægelse.

- Stemme: Stemgenkendelse analyserer lydindgang for specifikke mønstre i tale eller lyd. Hver stemme eller almindelig støj har et genkendeligt bølgelængde mønster, der kan hjælpe med identifikation af et bestemt individ.

Større vedtagelser af biometrisk teknologi

Efterhånden som teknologien og videnskaben bag biometrierne forbedres, begynder vi at se tidligt vedtagelsen af teknologien i vores daglige liv. Her er et par bemærkelsesværdige eksempler:

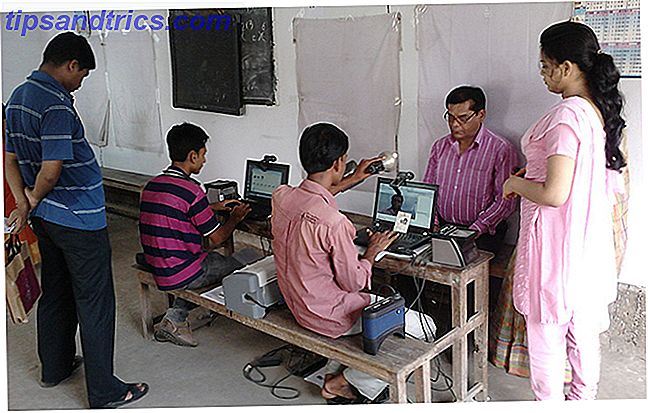

Indiens nationale id-program

Indien er ikke det eneste land at komme om bord med at bruge biometriske identifikatorer i personlig identifikation, men deres projekt - kendt som Aadhaar - er bestemt den mest ambitiøse. Alene den største biometriske database i verden er målet om sikker katalogisering af biometriske data (fingeraftryk, iris scan, foto) samt demografiske data (navn, adresse, mobilnummer, køn, alder) for hver af deres 1, 25- milliarder beboere. I øjeblikket har 550 millioner indskrevet, og Indien har tildelt 480 millioner Aadhar-numre fra 2013 og har til formål at have alle katalogiseret i de næste mange år.

Computing

Der blev sagt meget om, at Apple beslutter at inkludere en fingeraftrykskanner på iPhone 5s Touch ID Woes: Fejlfinding iPhone 5S Fingeraftryksscanner Touch ID Woes: Fejlfinding iPhone 5S Fingeraftryksscanner Der er ingen tvivl om, at Apples iPhone 5S introducerer en af de bedste implementeringer af fingeraftryk scanning, men det har ikke været let at sejle for alle. Læs mere og Samsungs tilføjelse af en fingeraftryksscanner på Galaxy S5 Hvad er de bedste nye Galaxy S5-funktioner? Hvad er de bedste nye Galaxy S5-funktioner? Hvad er nogle af disse fantastiske funktioner, og endnu bedre, hvordan kan du få dem på din eksisterende telefon? Læs mere, men de er på ingen måde den første til at inkludere biometriske scannere i forbrugerenheder. Flere computervirksomheder som f.eks. Sony, Dell, Fujitsu, HP, Toshiba, Acer og andre har alle inkluderet fingeraftryksscannere i laptops på et eller andet tidspunkt. Derudover indeholder Xbox One, fra Microsoft, biometriske data til at identificere brugere ved stemme samt ansigtsgenkendelse for at logge dig ind på konsollen.

Automotive

Med fremkomsten af billige fingeraftryksscanningsteknologier var bilproducenter hurtigt til at hoppe om bord. Mercedes var blandt de mest bemærkelsesværdige adopters af teknologien og inkluderede den i deres S-Class-model som en måde at starte bilen ved at få fingeraftryk anerkendelse af ejeren / ejerne.

Volkswagen (VW) er en anden stor bilproducent, der udvikler biometrisk teknologi til sine køretøjer i form af ansigtsgenkendelse teknologi samt en smart sensor, der tegner sig for højde, vægt, køn og andre identificerende elementer for at muliggøre om bord hjælpesystem. Mens teknologien endnu ikke er på vej, hævder VW, at de udvikler systemet for at give en mere personlig køreoplevelse, som f.eks. Computerens indbyggede computer automatisk justering af sæder, spejle og nakkestøtter for hver chauffør, samt indførelse af restriktioner på nye operatører og forhindre uautoriserede personer i at drive køretøjet.

Den nuværende tilstand for biometrisk teknologi

I dag er biometrisk teknologi mest forklaret som et moderne eksempel på en landgreb. Virksomheder overalt forsøger at udforske veje, hvor biometri kan gøre deres teknologi mere brugervenlig, samt give dem den futuristiske kant over sentiltagende konkurrenter.

Mens fremtiden er lys, er der stadig nogle bekymringer omkring den udbredt anvendelse af biometri ved identifikation. Den mest bemærkelsesværdige af disse bekymringer er direkte relateret til privatlivets fred. Din interesse for privatlivets fred sikrer, at du er målrettet af NSA. Din interesse for privatlivets fred sikrer, at du er målrettet af NSA. Ja, det er rigtigt. Hvis du bekymrer dig om privatlivets fred, kan du blive tilføjet til en liste. Læs mere og hvordan disse data deles. For eksempel antyder en nylig uklassificeret rapport fra Forsvarsrådets Task Force for Defensive Biometrics, at regeringens brug af biometriske identifikationsudstyr kan være mere udbredt end gennemsnitsborgerne realiserer.

Ifølge rapporten (specifikt om biometrisk identifikation):

Ofte er det klogt at beskytte, undertiden endda for at forklare, den sande og samlede udstrækning af nationale kapaciteter i områder, der er direkte relateret til udførelsen af sikkerhedsrelaterede aktiviteter.

Derudover bringer delingen af disse data yderligere bekymringer, da der ikke er nogen arbejdsprotokol om, hvilke oplysninger der er hensigtsmæssige at dele, og med hvem. Den mest almindelige form for deling af disse data forekommer mellem retshåndhævende myndigheder og offentlige organisationer, men der er mulighed for misbrug, når de deler følsomme data uden nogen reel regulering af, hvordan det skal gøres, eller hvem skal dele det. Dette kan føre til beskyttelse af personlige oplysninger Sådan beskytter du dig mod uetisk eller ulovlig spionage Sådan beskytter du dig mod uetisk eller ulovlig spionage Uanset motivation eller begrundelse for spionage (som spousal utroskab) er spionering ulovlig og en grov krænkelse af privatlivets fred i de fleste lande rundt om i verden. Læs mere ned ad vejen, da identificerende data offentliggøres eller deles blandt dem i private virksomheder.

Alt i alt er teknologien og videnskaben omkring biometri fascinerende, og det er bestemt en værdifuld platform at udforske, men når vi skrider frem, skal der kontrolleres på plads for, hvordan disse data anvendes, hvordan det samles (og af hvem) og hvad præcis - hvis noget - er at forblive uden grænser.

Med ny teknologi kommer en rimelig tilpasning af forventningen med hensyn til privatlivets fred, men vi må på et tidspunkt spørge os selv, om fremskridt inden for teknologi gør vores liv lettere, eller hvis de udelukkende eksisterer for at fjerne hindringer for privatlivets fred. De 5 mest spændte måder du er spioneret på Hver dag og ikke kender det Top 5 måder du spioneres på hver dag og ikke ved Det er chancerne, at du er uvidende om de måder, hvorpå du bliver overvåget næsten dagligt, mens du går om din virksomhed. Lær hvordan du træffer forholdsregler for at beskytte dig selv mod disse overvågningstrusler. Læs mere . Og hvis det er sidstnævnte, er det noget vi kan leve med i bytte for nemheds skyld?

Fotokreditter: Vision-Box eGates og Fingerprint Detail på Mand Finger via Wikimedia Commons, Eye Close Up af Robert D. Bruce via Flickr, Aadhaar Biometrisk Datasamling via Wikimedia Commons, Kamera de Video-Overvågning af Frederic Bisson via Flickr